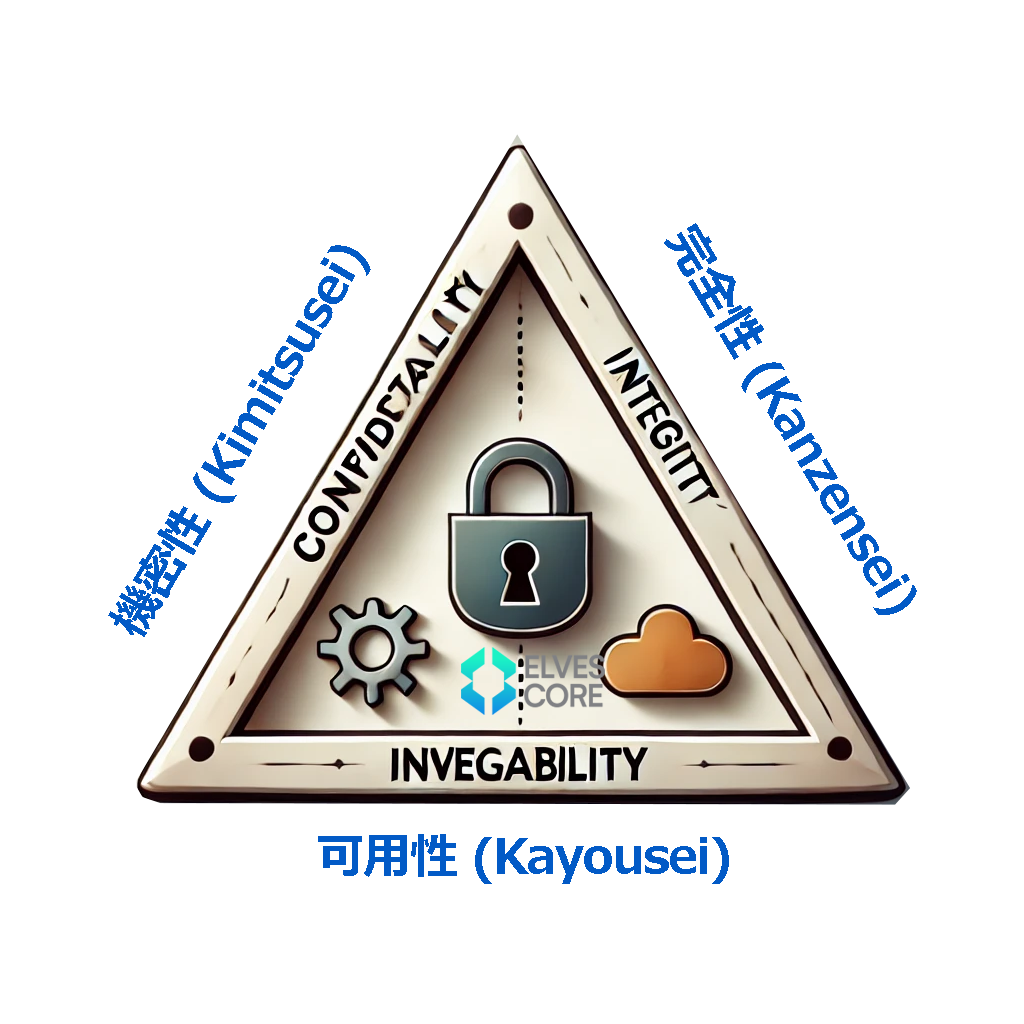

サイバーセキュリティを考えるとき、CIAを思い浮かべてください。スパイ機関のCIAではなく、違う意味のCIAです。ここで言うCIAとは、機密性(Confidentiality)、完全性(Integrity)、可用性(Availability)のことです。 機密性 これら三つをまとめて「CIAの三角形」と呼びます。それでは、それぞれの概念を少し詳しく見てみましょう。まずは機密性についてです。これは、許可されたユーザーだけが特定の情報やリソースにアクセスできるようにする考え方です。例えば、このユーザー(A)が許可されたユーザーで、このデータを読みたいとします。私たちはセキュリティシステム、認証、認可、多要素認証、暗号化機能などを導入し、彼がアクセスできるようにします。 一方で、許可されていないユーザー(Z)が同じことをしようとすると、システムにアクセスしようとしてもブロックされます。これが機密性の本質です。シンプルな概念ですが、実装は非常に難しいです。 文献では機密性をプライバシーと同じように扱うことがよくありますが、これは古い考え方に基づいています。現代のプライバシーの概念は、通知や同意、忘れられる権利などを含むもっと広範なものです。 このような現代のプライバシーの要素は、厳密には機密性の概念には含まれませんが、それでも非常に重要です。これがCIAの三角形の最初の要素、機密性です。 The CIA Triad (CIAトライアド) これら三つをまとめて「CIAの三角形」と呼びます。それでは、それぞれの概念を少し詳しく見てみましょう。 まずは機密性についてです。これは、許可されたユーザーだけが特定の情報やリソースにアクセスできるようにする考え方です。 例えば、このユーザー(A)が許可されたユーザーで、このデータを読みたいとします。私たちはセキュリティシステム、認証、認可、多要素認証、暗号化機能などを導入し、彼がアクセスできるようにします。 一方で、許可されていないユーザー(Z)が同じことをしようとすると、システムにアクセスしようとしてもブロックされます。これが機密性の本質です。シンプルな概念ですが、実装は非常に難しいです。 文献では機密性をプライバシーと同じように扱うことがよくありますが、これは古い考え方に基づいています。現代