- +81 (092)-562-1177

- [email protected]

- 〒812-0013 福岡市博多区博多駅東2-5-28 博多偕成ビル2F

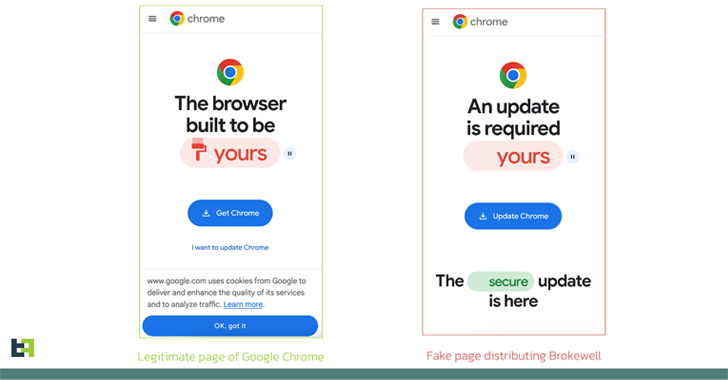

新しい「ブロークウェル」というAndroidマルウェアが偽のブラウザ更新を通じて広がっています。オランダのセキュリティ会社であるThreatFabricによると、「ブロークウェルは、データ窃盗とリモート制御の両方の機能を備えた典型的な現代のバンキングマルウェアです」と分析されています。

このマルウェアは現在も積極的に開発されており、画面に表示されるテキスト情報、被害者が起動するアプリケーション、そしてタッチイベントをキャプチャする新しいコマンドが追加されています。

Google Chrome、ID Austria、Klarnaと偽装するブロークウェルアプリのリストは以下の通りです。

他の最近のAndroidマルウェアファミリーと同様に、ブロークウェルはGoogleがサイドロードされたアプリがアクセシビリティサービスの権限を要求することを防ぐ制限を回避することができます。

Androidマルウェア ブロークウェルの他の特徴には、オーディオの録音、スクリーンショットの取得、通話記録の取得、デバイスの位置情報へのアクセス、インストールされているアプリのリストの作成、デバイス上で発生するすべてのイベントの記録、SMSメッセージの送信、電話の発信、アプリのインストールとアンインストール、さらにはアクセシビリティサービスを無効にする機能もあります。

脅威のアクターは、マルウェアのリモートコントロール機能を利用して、リアルタイムで画面に表示されている内容を見ることができるだけでなく、クリック、スワイプ、タッチを通じてデバイスと対話することもできます。

ブロークウェルは、「Baron Samedit Marais」と名乗る開発者による作業であり、「ブロークウェルサイバーラボ」というプロジェクトを管理しており、その中にはGitea上に公開されているAndroidローダーも含まれています。

サイバーセキュリティ このローダーは、Androidのバージョン13、14、15でアクセシビリティ許可の制限を回避するために、以前に「Dropper-as-a-Service」(DaaS